En matière de cybersécurité, une vérité s’impose : le mot de passe ne suffit plus. Trop facile à deviner, à réutiliser ou à intercepter, il constitue une faille béante dans la majorité des systèmes d’information. À l’heure où les attaques par phishing, les fuites de données et les intrusions malveillantes explosent, il devient urgent de renforcer les contrôles d’accès.

L’authentification multifacteur (MFA) devient désormais une exigence incontournable dans Microsoft 365 : Microsoft généralise l’authentification forte pour les administrateurs, puis progressivement pour l’ensemble des comptes, afin de réduire drastiquement les risques liés au vol de mots de passe et aux attaques par compromission d’identifiants. À partir de février 2026, le centre d’administration Microsoft 365 impose l’activation du MFA pour les comptes administrateurs, s’inscrivant dans une stratégie plus large où les mots de passe seuls ne sont plus considérés comme un niveau de sécurité acceptable. Pour les entreprises, cela signifie qu’il ne s’agit plus simplement d’une bonne pratique recommandée, mais d’une obligation à anticiper : revoir les méthodes d’authentification (application mobile, clés FIDO2, biométrie, etc.), préparer l’accompagnement des utilisateurs et intégrer la MFA dans une démarche continue d’amélioration de la sécurité des accès.

C’est précisément le rôle de l’authentification multifacteur (MFA). En demandant à l’utilisateur de prouver son identité via deux éléments ou plus, l’authentification MFA crée une barrière bien plus difficile à franchir pour les attaquants, même lorsqu’ils possèdent un mot de passe valide. Elle s’inscrit aujourd’hui comme une exigence incontournable, à la fois en matière de sécurité, de conformité réglementaire, et de confiance numérique.

💡 Bon à savoir

80 % des violations de données en entreprise sont liées à des identifiants compromis. La MFA est aujourd’hui l’un des moyens les plus simples pour y remédier. » Source : Verizon Data Breach Investigations Report 2023

Chez BSD, nous accompagnons les entreprises dans l’intégration de solutions MFA robustes et adaptées à leur secteur. Notre approche repose sur la mise en place de politiques d’authentification conditionnelle, de chiffrement avancé et de gestion des accès intelligents, en cohérence avec les exigences du RGPD, de NIS2 ou des normes ISO.

Qu’est-ce que l’authentification multifacteur ?

Concrètement, la MFA désigne une méthode d’authentification qui exige au minimum deux preuves distinctes d’identité avant d’accorder l’accès à un système, un service ou une plateforme numérique. Là où un mot de passe peut être deviné, volé ou réutilisé, la MFA renforce considérablement la sécurité des accès en superposant plusieurs couches de vérification.

Pour bien comprendre son fonctionnement, il faut se pencher sur les trois grandes catégories de facteurs d’authentification sur lesquelles elle s’appuie :

- Quelque chose que vous savez : il s’agit d’un élément mémorisé, comme un mot de passe, un code PIN ou une réponse secrète.

- Quelque chose que vous possédez : cela peut être un smartphone, un token matériel (comme une YubiKey), ou une application générant des codes à usage unique (OTP).

- Quelque chose que vous êtes : ici, on parle de données biométriques, telles que l’empreinte digitale, la reconnaissance faciale ou vocale.

⚠️Remarque

Plus les facteurs sont hétérogènes (ex. : combinaison d’un mot de passe et d’une empreinte digitale), plus la robustesse de l’authentification est élevée. Cette diversité réduit drastiquement les chances qu’un attaquant compromette plusieurs facteurs à la fois.

Il ne faut pas confondre MFA et 2FA (authentification à deux facteurs). Si ces termes sont souvent employés de manière interchangeable, il existe une nuance technique. La 2FA implique précisément deux facteurs issus de catégories différentes, tandis que la MFA peut en combiner deux ou plus, sans forcément s’arrêter à ce nombre.

Prenons un exemple simple. Lorsqu’un salarié se connecte à une plateforme SaaS avec son mot de passe, puis qu’il doit valider une notification sur son téléphone professionnel, il utilise une MFA à deux facteurs : un facteur de connaissance et un facteur de possession. Mais une MFA plus poussée pourrait également intégrer une vérification biométrique pour des accès sensibles, comme l’administration d’un réseau ou l’ouverture d’un coffre-fort numérique.

💡 Bon à savoir

La majorité des cyberattaques réussies en entreprise impliquent des identifiants compromis. Mettre en œuvre une MFA robuste permet de réduire de 99,9 % les risques liés aux attaques basées sur le vol de mots de passe. » Source : Microsoft

Comment s’articule une authentification MFA ?

Mettre en place une authentification multifacteur ne consiste pas simplement à ajouter une couche de sécurité au hasard. Il s’agit d’un processus structuré, pensé pour allier protection maximale et expérience utilisateur acceptable. Voyons concrètement comment cela fonctionne.

La plupart du temps, une authentification MFA suit un parcours en deux étapes :

Étape 1 : Identification par mot de passe (facteur de connaissance). C’est la première barrière. L’utilisateur entre son nom d’utilisateur et un mot de passe, comme il le ferait dans une authentification classique. Cette étape reste incontournable dans la majorité des systèmes, même si elle est de moins en moins suffisante seule.

Étape 2 : Vérification via un second facteur Une fois le mot de passe validé, une seconde vérification est demandée. Celle-ci peut prendre plusieurs formes selon la méthode choisie.

Les méthodes d’authentification les plus courantes

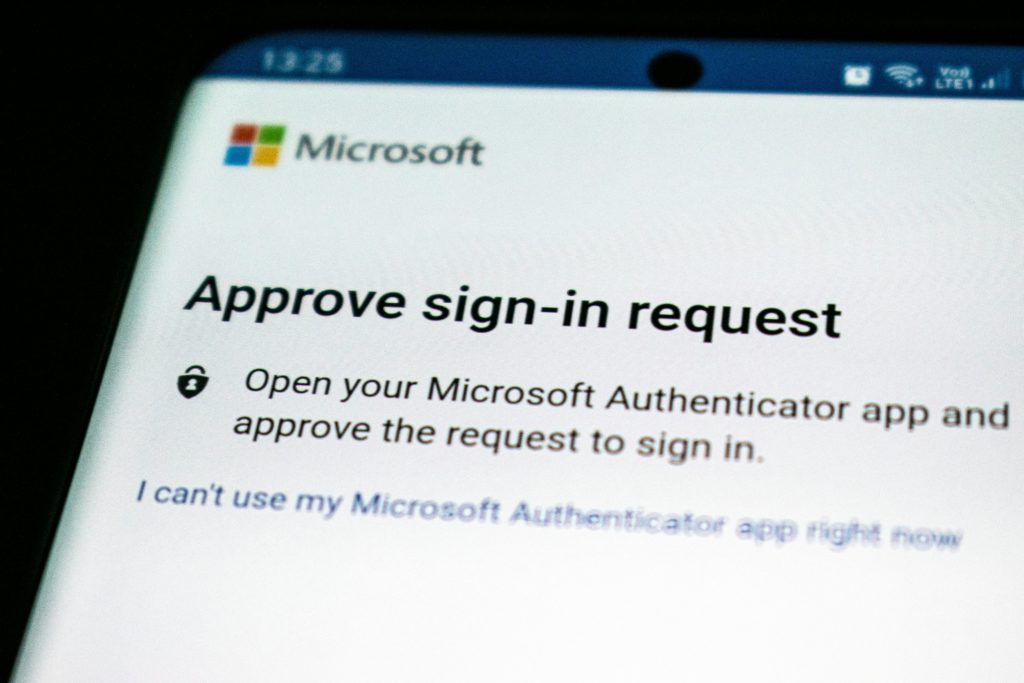

- OTP (One-Time Password) : code à usage unique envoyé par SMS, e-mail ou généré par une application d’authentification (ex. Google Authenticator, Microsoft Authenticator). Ces codes expirent en quelques secondes pour éviter toute réutilisation.

- Notification push : une alerte est envoyée sur l’appareil mobile de l’utilisateur. Celui-ci n’a qu’à approuver ou refuser la tentative de connexion en un clic. C’est l’un des moyens les plus fluides et sécurisés.

- OTP (One-Time Password) : code à usage unique envoyé par SMS, e-mail ou généré par une application d’authentification (ex. Google Authenticator, Microsoft Authenticator). Ces codes expirent en quelques secondes pour éviter toute réutilisation.

- Notification push : une alerte est envoyée sur l’appareil mobile de l’utilisateur. Celui-ci n’a qu’à approuver ou refuser la tentative de connexion en un clic. C’est l’un des moyens les plus fluides et sécurisés.

⚠️Remarque

Les méthodes d’authentification basées sur le SMS ou l’e-mail sont pratiques mais moins sécurisées. Des attaques comme le SIM swapping peuvent les compromettre. Les applications dédiées ou les clés physiques offrent un niveau de sécurité bien plus élevé. Source – CNIL

Des facteurs contextuels peuvent s’ajouter

Certaines implémentations de MFA vont plus loin en intégrant des facteurs contextuels, comme :

- La localisation géographique de l’utilisateur (adresse IP inhabituelle) ;

- L’heure de connexion (tentative à une heure improbable) ;

- L’appareil utilisé (un nouvel appareil déclenche une vérification renforcée).

Cette authentification adaptative, parfois appelée MFA dynamique, permet de moduler le niveau de sécurité selon le niveau de risque détecté. Elle est particulièrement utile dans les grandes organisations ou les systèmes critiques.

Une gestion centralisée en entreprise

Dans un environnement professionnel, la MFA est généralement déployée à l’échelle de l’organisation. Les équipes IT ou les administrateurs de sécurité définissent :

- Les utilisateurs concernés par MFA (ex. : tous, ou seulement certains rôles critiques)

- Les modes d’authentification autorisés

- Les règles de secours en cas de perte du second facteur (procédures de récupération, authentification temporaire).

Une meilleure protection contre les cybermenaces

Si l’authentification multifacteur (MFA) connaît un tel essor, ce n’est pas un effet de mode. C’est une réponse concrète à une réalité de plus en plus préoccupante : la prolifération des attaques informatiques exploitant le vol d’identifiants. La MFA agit comme un véritable verrou numérique, rendant l’accès aux systèmes bien plus difficile pour les cybercriminels, même lorsqu’un mot de passe est compromis.

Chez BSD, nous vous aidons à déployer une stratégie d’authentification forte, alignée sur vos enjeux métiers.

Ce qu’il faut prendre en compte

Si l’authentification multifacteur (MFA) constitue un atout majeur pour la sécurité numérique, sa mise en œuvre ne doit pas être improvisée. Derrière sa promesse de protection renforcée, la MFA pose plusieurs enjeux techniques, humains et organisationnels. Mal maîtrisés, ils peuvent nuire à l’expérience utilisateur ou générer de nouveaux risques.

1. Des méthodes inégales en matière de sécurité

Toutes les méthodes d’authentification ne se valent pas. Certaines, bien que répandues, présentent des vulnérabilités connues :

- Le SMS peut être intercepté via une attaque de type SIM swap ou redirection frauduleuse.

- L’e-mail n’est pas chiffré de bout en bout, et peut être compromis via un phishing ciblé.

- Les codes OTP transmis via des canaux non sécurisés peuvent être récupérés à distance.

2. Une expérience utilisateur à surveiller

Trop de frictions à la connexion peuvent générer un rejet de la solution par les utilisateurs. En particulier :

- Des vérifications trop fréquentes ou peu intuitives

- L’absence de « confiance » sur certains appareils, obligeant à refaire la MFA à chaque ouverture

- Un manque d’ergonomie sur mobile ou en situation de mobilité.

3. Prévoir une procédure de secours

Que se passe-t-il si un collaborateur perd son téléphone, change de poste ou désinstalle son application OTP ? L’absence de plan B peut bloquer l’accès à des systèmes critiques et paralyser une activité.

Il est donc essentiel de définir :

- Une procédure d’urgence encadrée (accès temporaire, réinitialisation d’appareil)

- Une validation d’identité manuelle par l’administrateur, ou via un support certifié

- Des mécanismes de délégation pour les fonctions sensibles.

4. Anticiper les besoins d’accompagnement

L’introduction d’une MFA peut perturber les habitudes de vos collaborateurs, surtout s’ils n’y sont pas familiers. Pour éviter un rejet ou une adoption partielle, il est crucial de prévoir :

- Une communication claire sur le « pourquoi » de la MFA

- Des supports de formation simples, voire gamifiés

- Une assistance technique réactive, notamment lors des premières semaines.

5. Une évaluation continue est nécessaire

Les menaces évoluent, les usages aussi. Une MFA implémentée en 2022 peut devenir obsolète deux ans plus tard si elle n’est pas mise à jour ou réévaluée régulièrement.

Nous recommandons :

- Un audit de sécurité annuel des méthodes MFA en place

- La veille sur les vulnérabilités associées aux outils utilisés

- La mise à jour automatique des applications ou des clés connectées.

Loin d’être une simple mesure technique, l’authentification multifacteur est aujourd’hui un véritable socle de sécurité numérique. Elle permet de neutraliser la majorité des attaques par compromission de mots de passe, tout en s’adaptant aux usages quotidiens des utilisateurs.

Mais sa mise en œuvre ne s’improvise pas. Elle doit s’intégrer dans une stratégie de sécurité globale, articulée autour de la gestion des identités, de la protection des données sensibles, de la conformité réglementaire, et surtout, de l’expérience utilisateur.

La MFA ne doit pas être vue comme une contrainte, mais comme un facilitateur de confiance dans les interactions numériques, pour vos collaborateurs comme pour vos partenaires ou vos clients.

Face à la complexité croissante des environnements IT, des normes de cybersécurité, et des cybermenaces, il est essentiel de s’appuyer sur des experts capables d’orchestrer un écosystème de sécurité cohérent et évolutif.

Échangez avec notre équipe et bénéficiez d’un accompagnement

Bastien LE FUR

Directeur Technique